Pengertian dan Macam-macam Jaringan Komputer - Jaringan komputer adalah sebuah sistem yang terdiri atas komputer dan perangkat jaringan lainnya yang bekerja bersama-sama untuk mencapai suatu tujuan yang sama. Tujuan dari jaringan komputer adalah:

1. Membagi sumber daya: contohnya berbagi pemakaian printer, CPU, memori, harddisk

2. Komunikasi: contohnya surat elektronik, instant messaging, chatting

3. Akses informasi: contohnya web browsing

2. Komunikasi: contohnya surat elektronik, instant messaging, chatting

3. Akses informasi: contohnya web browsing

Agar dapat mencapai tujuan yang sama, setiap bagian dari jaringan komputer meminta dan memberikan layanan (service). Pihak yang meminta layanan disebut klien (client) dan yang memberikan layanan disebut pelayan (server). Arsitektur ini disebut dengan sistem client-server, dan digunakan pada hampir seluruh aplikasi jaringan komputer.

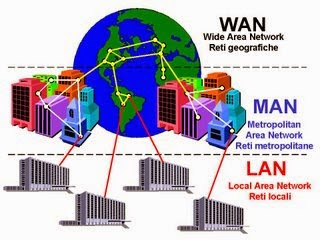

Macam-macam Jaringan Komputer berdasarkan skala.

1. Local Area Network (LAN)

2. Metropolitant Area Network (MAN)

2. Metropolitant Area Network (MAN)

3. Wide Area Network (WAN)

Baca juga pengertian LAN MAN dan WAN

Fungsi Jaringan Komputer

Jaringan komputer berdasarkan fungsi : Pada dasarnya setiap jaringan komputer ada yang berfungsi sebagai client dan juga server. Tetapi ada jaringan yang memiliki komputer yang khusus didedikasikan sebagai server sedangkan yang lain sebagai client. Ada juga yang tidak memiliki komputer yang khusus berfungsi sebagai server saja. Karena itu berdasarkan fungsinya maka ada dua jenis jaringan komputer:

baca juga pengertian internet dan intranet

1. Client-server

Pengertian Client-server adalah jaringan komputer dengan komputer yang didedikasikan khusus sebagai server. Sebuah service/layanan bisa diberikan oleh sebuah komputer atau lebih. Contohnya adalah sebuah domain seperti www.detik.com yang dilayani oleh banyak komputer web server. Atau bisa juga banyak service/layanan yang diberikan oleh satu komputer. Contohnya adalah server jtk.polban.ac.id yang merupakan satu komputer dengan multi service yaitu mail server, web server, file server, database server dan lainnya.

1. Client-server

Pengertian Client-server adalah jaringan komputer dengan komputer yang didedikasikan khusus sebagai server. Sebuah service/layanan bisa diberikan oleh sebuah komputer atau lebih. Contohnya adalah sebuah domain seperti www.detik.com yang dilayani oleh banyak komputer web server. Atau bisa juga banyak service/layanan yang diberikan oleh satu komputer. Contohnya adalah server jtk.polban.ac.id yang merupakan satu komputer dengan multi service yaitu mail server, web server, file server, database server dan lainnya.

2. Peer-to-peer

Pengertian Peer-to-peer yaitu jaringan komputer dimana setiap host dapat menjadi server dan juga menjadi client secara bersamaan. Contohnya dalam file sharing antar komputer di Jaringan Windows Network Neighbourhood ada 5 komputer (kita beri nama A,B,C,D dan E) yang memberi hak akses terhadap file yang dimilikinya. Pada satu saat A mengakses file share dari B bernama data_nilai.xls dan juga memberi akses file soal_uas.doc kepada C. Saat A mengakses file dari B maka A berfungsi sebagai client dan saat A memberi akses file kepada C maka A berfungsi sebagai server. Kedua fungsi itu dilakukan oleh A secara bersamaan maka jaringan seperti ini dinamakan peer to peer.

Topologi Jaringan Komputer

Jaringan Komputer Berdasarkan topologi : Berdasarkan (topologi jaringan komputer), jaringan komputer dapat dibedakan atas:

a. Topologi bus

b. Topologi bintang

c. Topologi cincin

Beberapa Pengertian dalam Unit Kompetensi Ini :

Beberapa pengertian yang dipergunakan di dalam unit kompetensi ini, yaitu :

1. Password, adalah suatu bentuk data autentik rahasia yang digunakan oleh user ketika akan menjalankan suatu program atau situs yang tidak ingin atau tidak dapat dirubah atau dilihat semua orang/orang lain (bersifat rahasia).

2. kriptografi, adalah ilmu untuk menjaga kerahasiaan berita/informasi.

3. topologi adalah hal yang menjelaskan hubungan geometris antara unsur-unsur dasar penyusun jaringan, yaitu node, link, dan station.

4. Access Control Lists (ACLs), adalah daftar dari kendali akses yang menunjukkan hak akses dan informasi untuk audit yang digunakan oleh sistem, misalnya oleh Windows NT atau oleh proxy server.

Didalam Windows NT, ACLs ini akan digunakan bersama-sama dengan sistem akses file sytem NTFS (New Technology File System). Windows NT menggunakan daftar ini untuk melihat siapa saja yang telah diberikan hak untuk mengakses sumber daya tertentu (file atau folder) dan hak apa yang telah diberikan kepadanya, seperti membaca, menulis dan mengeksekusi. Didalam sistem file UNIX, hak akses ini dapat dilihat dari bit-bit kode akses yang meliputi akses untuk user, akses untuk group user serta akses untuk global user.

Akses untuk user berlaku untuk user yang besangkutan, akses untuk group user berlaku untuk user-user lain yang masih berada dalam satu group dengan user yang bersangkutan sedangan akses global user berlaku untuk user yang tidak berada dalam satu group dengan user yang bersangkutan. Setiap file dalam file sistem UNIX memiliki bit-bit pengendali tersebut.

5. Challenge/Response, adalah Proses otentifikasi melibatkan prosedur challenge/response yang terjadi pada saat dimulainya sebuah otentifikasi. Ketika seorang pemakai ingin meminta hak akses kepada sistem maka sistem akan mengirimkan challenge kepada pemakai kemudian pemakai mengirimkan kode yang sesuai. Sistem akan membandingkan kode yang dikirimkan oleh pemakai dengan kode yang ada didalam database. Jika ada kecocokan maka sistem akan memberikan hak akses sesuai dengan hak yang dimiliki oleh pengguna yang bersangkutan. Contohnya, pada saat seorang administrator

Web ingin mengakses IIS (Internet Information Service) di Windows NT maka proses challenge/response terjadi agar sistem dapat memberikan hak akses yang sesuai. Contoh lain dalam sistem UNIX yang menggunakan one-time password, seorang pemakai yang ingin melakukan koneksi terminal (telnet) ke dalam sistem harus memasukkan password sebelum sistem memberikan hak akses terhadap terminal.

Proses challenge/response yang terjadi disini yaitu pemakai menghubungi server melalui port telnet (21), kemudian server membentuk hash serta challenge key. Pemakai kemudian membalas challenge key tersebut dengan one-time-password yang sesuai. Selanjutnya response/jawaban dari pemakai akan dibandingkan dengan database yang ada didalam sistem, sebelum diputuskan untuk memberikan akses atau tidak.

6. NTLM, adalah NTLM adalah teknik otentifikasi Challenge/Response yang digunakan oleh Window NT. NTLM singkatan dari Windows NT LAN Manager, sebab teknik ini dikembangkan pertama kali dan digunakan oleh Microsoft LAN Manager.

7. One-Time-Password adalah teknik otentifikasi Challenge/Response yang sering digunakan oleh UNIX system. Dengan teknik ini sebuah password hanya dapat digunakan satu kali dimana response yang sesuai akan diminta oleh sistem, berdasarkan challenge key yang diberikan pada saat proses otentifikasi.

8. SAM atau kepanjangan dari Security Account Manager adalah database yang berisi data pemakai dan group. SAM tidak menyimpan password dalam bentuk ASCII tetapi dalam bentuk hash. SAM digunakan oleh Windows NT dan terletak di HKEY_LOCAL_MACHINE\SAM dan HKEY_LOCAL_MACHINE\Security\SAM.

Link akan berfungsi setelah menekan tombol Share FB/G+/Twitter.

Download Macam-macam Jaringan Komputer dalam FDP

3. topologi adalah hal yang menjelaskan hubungan geometris antara unsur-unsur dasar penyusun jaringan, yaitu node, link, dan station.

4. Access Control Lists (ACLs), adalah daftar dari kendali akses yang menunjukkan hak akses dan informasi untuk audit yang digunakan oleh sistem, misalnya oleh Windows NT atau oleh proxy server.

Didalam Windows NT, ACLs ini akan digunakan bersama-sama dengan sistem akses file sytem NTFS (New Technology File System). Windows NT menggunakan daftar ini untuk melihat siapa saja yang telah diberikan hak untuk mengakses sumber daya tertentu (file atau folder) dan hak apa yang telah diberikan kepadanya, seperti membaca, menulis dan mengeksekusi. Didalam sistem file UNIX, hak akses ini dapat dilihat dari bit-bit kode akses yang meliputi akses untuk user, akses untuk group user serta akses untuk global user.

Akses untuk user berlaku untuk user yang besangkutan, akses untuk group user berlaku untuk user-user lain yang masih berada dalam satu group dengan user yang bersangkutan sedangan akses global user berlaku untuk user yang tidak berada dalam satu group dengan user yang bersangkutan. Setiap file dalam file sistem UNIX memiliki bit-bit pengendali tersebut.

5. Challenge/Response, adalah Proses otentifikasi melibatkan prosedur challenge/response yang terjadi pada saat dimulainya sebuah otentifikasi. Ketika seorang pemakai ingin meminta hak akses kepada sistem maka sistem akan mengirimkan challenge kepada pemakai kemudian pemakai mengirimkan kode yang sesuai. Sistem akan membandingkan kode yang dikirimkan oleh pemakai dengan kode yang ada didalam database. Jika ada kecocokan maka sistem akan memberikan hak akses sesuai dengan hak yang dimiliki oleh pengguna yang bersangkutan. Contohnya, pada saat seorang administrator

Web ingin mengakses IIS (Internet Information Service) di Windows NT maka proses challenge/response terjadi agar sistem dapat memberikan hak akses yang sesuai. Contoh lain dalam sistem UNIX yang menggunakan one-time password, seorang pemakai yang ingin melakukan koneksi terminal (telnet) ke dalam sistem harus memasukkan password sebelum sistem memberikan hak akses terhadap terminal.

Proses challenge/response yang terjadi disini yaitu pemakai menghubungi server melalui port telnet (21), kemudian server membentuk hash serta challenge key. Pemakai kemudian membalas challenge key tersebut dengan one-time-password yang sesuai. Selanjutnya response/jawaban dari pemakai akan dibandingkan dengan database yang ada didalam sistem, sebelum diputuskan untuk memberikan akses atau tidak.

6. NTLM, adalah NTLM adalah teknik otentifikasi Challenge/Response yang digunakan oleh Window NT. NTLM singkatan dari Windows NT LAN Manager, sebab teknik ini dikembangkan pertama kali dan digunakan oleh Microsoft LAN Manager.

7. One-Time-Password adalah teknik otentifikasi Challenge/Response yang sering digunakan oleh UNIX system. Dengan teknik ini sebuah password hanya dapat digunakan satu kali dimana response yang sesuai akan diminta oleh sistem, berdasarkan challenge key yang diberikan pada saat proses otentifikasi.

8. SAM atau kepanjangan dari Security Account Manager adalah database yang berisi data pemakai dan group. SAM tidak menyimpan password dalam bentuk ASCII tetapi dalam bentuk hash. SAM digunakan oleh Windows NT dan terletak di HKEY_LOCAL_MACHINE\SAM dan HKEY_LOCAL_MACHINE\Security\SAM.

Link akan berfungsi setelah menekan tombol Share FB/G+/Twitter.

Download Macam-macam Jaringan Komputer dalam FDP

Komentar

Posting Komentar